על פי הדיווחים, אבטחת התוכנה של אפל הובסה בתחרות הפריצה של גביע טיאנפו בסין, עם פרסים בשווי אלפי דולרים שחולקו למשתתפים על הדגמת נקודות תורפה בספארי וב-iOS 14.

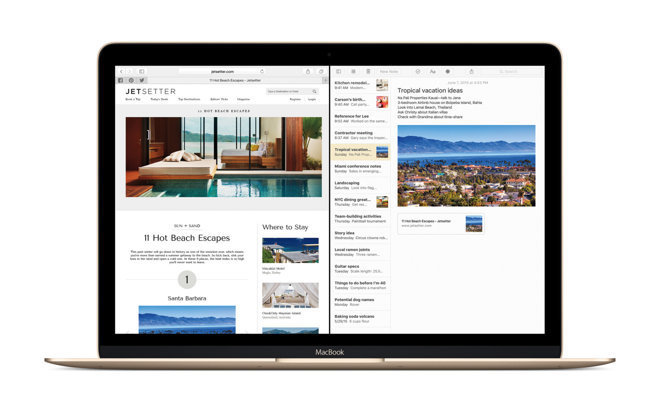

בתחרות, שהתקיימה בשבת ובראשון, צוותים ניסו להדגים בהצלחה ניצולים שתוקפים מגוון רחב של חומרה. עבור התחרות 2020, היעדים הספציפיים לאפל עבור הקבוצות היוספארירץ על אMacBook Pro בגודל 13 אינץ'ואייפון 11 פרורִיצָהiOS 14.

לכל מכשיר הייתה רשימה של דרישות לעמוד בהן כדי לזכות בפרסים שניתנו על ידיגביע טיאנפומארגנים. ל-Safari, שהייתה לה חוקרי אבטחה שהשתמשו ב-Safari כדי לגלוש בכתובת URL מרוחקת ולאפשר את השליטה בדפדפן או ב-Mac, הוצעו 40,000 דולר עבור התקפת ביצוע קוד מרחוק (RCE) מוצלח, שעלו ל-60,000 דולר עבור RCE עם בריחה לארגז חול. .

עבור האייפון ו-iOS 14, לצוותים היו דרישות דומות כמו לספארי, אך עם תוספת של הצורך "לעקוף את הפחתת ה-PAC". ה-RCE הרוויח להאקרים 120,000 דולר אם הצליח, עלייה ל-180,000 דולר ופרסים נוספים עבור בריחה מארגז חול ו-300,000 דולר עבור פריצת מעצר מרחוק.

על פי התוצאות שפורסמו, צוות אחד ניהל בריחה לארגז חול בספארי, בעוד שני בריחות לארגזי חול בוצעו ב-iOS 14, והביאו לתשלומים בסך 420,000 דולר.

פרטי הניצול לא פורסמו, אך סופקו לאפל לצורך תיקון במסגרת מדיניות חשיפה אחראית. לאחר תיקון, או שחלף פרק זמן מספיק, הפרטים של נקודות התורפה בדרך כלל משותפים לחוקרים שגילו אותן.

כעת זו השנה השלישית, גביע טיאנפו מעוצב ברובו על פי מודלPwn2Ownבמבנה, כאשר רבים מהחוקרים השתתפו בעבר באותה תחרות. שינוי בתקנות סיניותאסר למעשה על חוקרי ביטחון להשתתף בתחרויות בינלאומיות, בשל חשש לביטחון לאומי.

הצוות המנצח מסוף השבוע היה Qihoo 360 Enterprise Security and Government Vulnerability Research Institute, שהרוויח $744,500 מהגשות שלו. למקום השני הגיעה Ant-Financial Light-year Security Lab עם 258,000 דולר, בעוד חוקר האבטחה "Pang" היה שלישי עם 99,500 דולר.