ראש הנדסת האבטחה של אפל, איוון קרסטיק, יופיע שוב בוועידת האבטחה של Black Hat באוגוסט, וידון בטכנולוגיות המגנות על iOS 13 ו-macOS Catalina וכן על האופן שבו תכונת Find My נשמרת מאובטחת.

מתקיים ב-8 באוגוסט, השיחה של 50 דקות"מאחורי הקלעים של iOS ו-Mac Security" יהיה מה שמתואר כ"דיון הציבורי הראשון במספר טכנולוגיות מפתח חדשות ל-iOS 13 ול-Mac". הדובר, Krstic, הוא ראש הנדסת אבטחה וארכיטקטורה של אפל ואינו זר ל-Black Hat, לאחר שדיבר בכנסבשנת 2016על מנגנוני אבטחה של iOS.

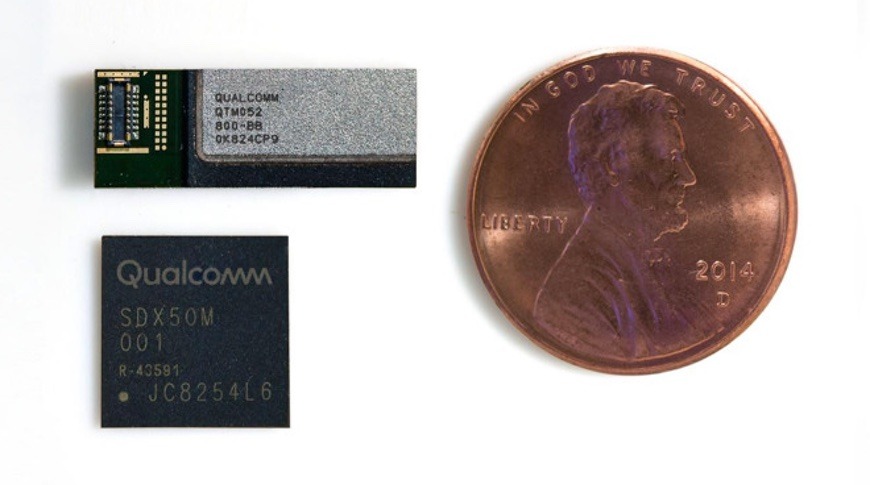

ההרצאה הקרובה תכסה שלושה תחומים עיקריים הקשורים לאבטחה, החל מאכיפת שלמות הקוד, חלק קריטי בארכיטקטורת האבטחה של iOS. ההרצאה יכסה היסטוריה של טכנולוגיות קוד ושלמות זיכרון בליבת iOS, והרצאה תעסוק גם בקודי אימות מצביע בשבבים A12 Bionic ו-S4, האוסרים על שינוי של אלמנטים חשובים שעלולים לגרום לבאגים של שחיתות זיכרון שניתנים לניצול.

יידון ההטמעה ב-iOS 13, כולל שיפורים, כמו גם הרשאות VM וטכנולוגיות הגנה על עמודים שלא נחשפו בעבר, שהן חלק מארכיטקטורת שלמות הקוד הכוללת של iOS.

שבב האבטחה T2, האזור השני, הכניס אבטחה לתהליך האתחול שהגן מפני התקפות גישה ישירה לזיכרון בכל נקודה של הפעולה. Krstic יעביר את המשתתפים ברצף האתחול ויסביר את ההתקפה וההגנות בכל שלב, כולל "שתי טכנולוגיות אבטחה ראשונות בתעשייה" שנחשפו לראשונה.

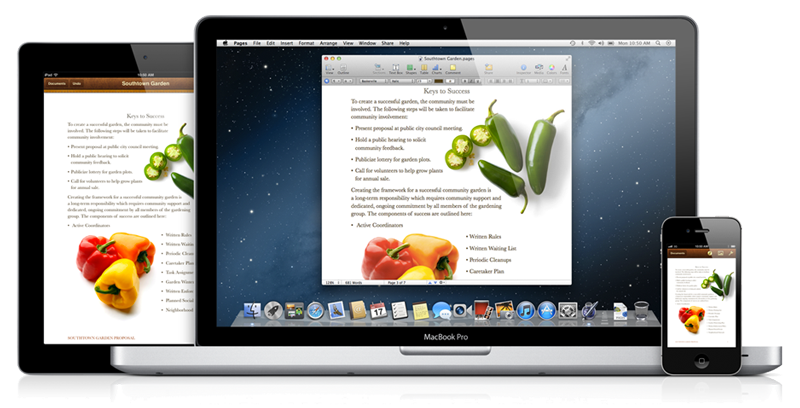

לבסוף, המצא את התכונה שליב-iOS 13 ו-macOS Catalina ממזגת את Find My Friends ו- Find My iPhone לפונקציה אחת, אך שומרת על פרטיות לאורך כל הדרך בגלגול האחרון באמצעות הצפנה. ההרצאה תעסוק ב"מערכת הגיוון המפתחות האליפטית היעילה שמפיקה מפתחות ציבוריים קצרים שאינם ניתנים לקישור מצמד של משתמש", המאפשרת למשתמשים למצוא את המכשירים הלא מקוונים שלהם מבלי להזדקק למידע רגיש שיועבר לאפל.