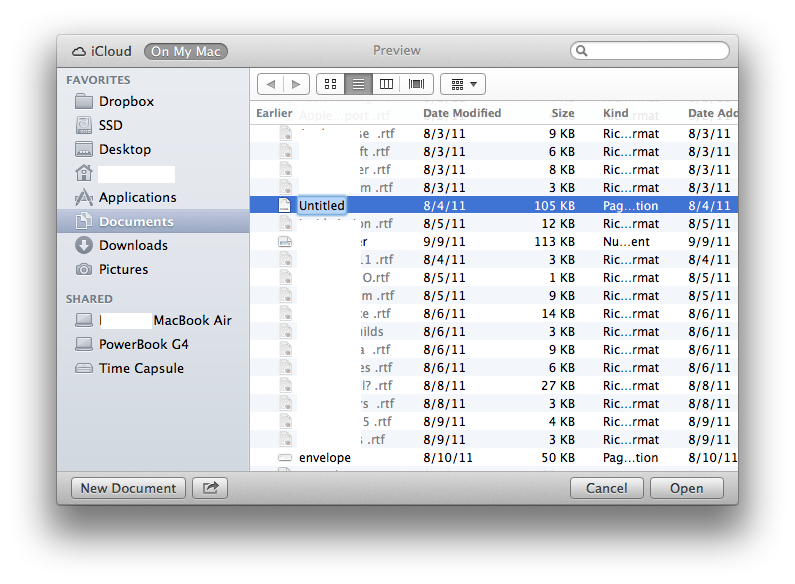

ל-AppleInsider נודע שאפל תיקנה את ניצול ה-WPA-2 של Wi-Fi "KRACK Attack" בגרסת הבטא של macOS, iOS, tvOS ו-watchOS "האחרונה" - אך לא הצליחה לאשר כי מגיע תיקון לסדרת הנתבים AirPort.

מסרו מקורות בתוך אפל שאינם מורשים לדבר בשם החברהAppleInsiderשהתיקון להסרת רגישות לחומרה נכלל בגרסת בטא "קודמת" של מגוון מערכות ההפעלה הנוכחיות - כלומר שחרורלפני המנה של יום שני. עם זאת, המקור שלנו ציין במפורש שלחומרת AirPort, כולל מכונת הזמן, תחנת הבסיס AirPort Extreme ו-AirPort Express אין תיקון זמין - ולא היה בטוח אם אחד כזה נמצא בתהליך.

עדכון הקושחה האחרון עבור משפחת AirPort החומרה היה ב-דצמבר 2016- הרבה לפני חשיפת הפגיעות במאי. לא ברור בשלב זה אם תיקון עבור ניצול KRACK יונפק עבור ה-AirPort.

AppleInsiderפנה אל אפל למידע נוסף בנוגע למשפחת המכשירים AirPort, וכדי לברר ספציפית אילו גרסאות בטא מיישמות את תיקון KRACK.

גם נתב וגם התקן לקוח חייבים להיות רגישים לוקטור KRACK Attack כדי שהתקיפה תצליח. אם אחד מהם תוקן, לא ניתן לאסוף נתונים משיטת האדם-באמצע המפורסמתביום שני בבוקר.

הניצול מנצל לחיצת יד בארבעה כיוונים בין נתב להתקן מחבר כדי ליצור את מפתח ההצפנה. בביצוע נכון, השלב השלישי עלול להיפגע, וכתוצאה מכך שימוש חוזר במפתח הצפנה - או במקרים מסוימים באנדרואיד ולינוקס, הקמת מפתח null.

החוקרים טוענים כי וקטור ההתקפה פותח לחלוטין מכשירי אנדרואיד 6.0 ואילך. מערכות הפעלה אחרות, כולל iOS ו-macOS מושפעות פחות, אך עדיין ניתן לפענח "מספר רב של מנות" מכולן.

ההתקפה משתמשת באחד או יותר מ-10 ניצולים שונים. פרטי הניצול הוגשו לבדיקה ב-19 במאי, ומצגת כנס תועבר ב-1 בנובמבר.