נייר אבטחה ל-iOS שפורסם על ידי אפל ביום רביעי מציע הבנה מעמיקה יותר של מערכת חישת טביעות האצבע Touch ID של החברה ומה שנקרא "מובלעת מאובטחת" שנמצאת ב-A7 SoC, שניהם הוצגו עם ה-iPhone 5s.

המסמך אבטחה(קישור ל-PDF) מפרט מספר פרוטוקולי אבטחה של חומרה ותוכנה של iOS, כולל מידע חדש המתאר כיצד Touch ID וה-Secure Enclave פועלים יחד כדי לשמור על בטיחות נתוני המשתמש. נצפה לראשונה על ידיTechCrunch, הנייר הלבןפורסםלאתר "אייפון בעסקים" של אפל.

לפי העיתון, ה-A7'sמובלעת מאובטחתהוא למעשה מעבד משותף המובנה בעיצוב המערכת-על-שבב העדכני של אפל. עם רצף אתחול מאובטח ומנגנון עדכון תוכנה נפרד ממעבד היישומים, הרכיב אחראי על "כל פעולות ההצפנה לניהול מפתחות הגנת נתונים ושומר על שלמות הגנת הנתונים גם אם הליבה נפגעה".

כל מובלעת מאובטחת מסופקת במהלך הייצור עם UID משלה (זיהוי ייחודי) שאינו נגיש לחלקים אחרים של המערכת ואינו מוכר לאפל. כאשר ההתקן מופעל, נוצר מפתח חולף, מסתבך עם ה-UID שלו, ומשמש להצפנת החלק של Secure Enclave משטח הזיכרון של המכשיר.בנוסף, נתונים שנשמרים במערכת הקבצים על ידי ה-Secure Enclave מוצפנים עם מפתח מסובך עם ה-UID ומונה נגד הפעלה חוזרת.

באשר ל-Touch ID, אפל מציינת שהטכנולוגיה של iPhone 5s בלבד קוראת טביעות אצבע מכל זווית ו"לומדת" ללא הרף את טביעת האצבע של המשתמש לאורך זמן. העיתון מסביר שהחיישן מרחיב את מפת טביעות האצבע המאוחסנת בכל שימוש רצוף על ידי הוספת צמתים חופפים שזוהו לאחרונה.

כאשר אצבעו של משתמש נוגעת בטבעת הפלדה הקיבולית המקיפה את כפתור הבית, חיישן ה-Touch ID מבצע סריקת רסטר של 88 על 88 פיקסלים, 500 ppi ש"מאוחסנת באופן זמני בזיכרון מוצפן בתוך המובלעת המאובטחת תוך העברת וקטור לניתוח ." המערכת רגישה מספיק כדי שהסיכוי להתאמה אקראית לאצבע אחת הוא 1 ל-50,000.

לאחר השלמת העיבוד והניתוח, הנתונים נמחקים ולעולם לא נשלחים אל iCloud, iTunes או Apple.

בהסבירה כיצד שתי הטכנולוגיות פועלות יחדיו, אפל אומרת שהנתונים ממודול ה-Touch ID מועברים לשבב A7 באמצעות אוטובוס ממשק היקפי ומועברים לאחר מכן ל-Secure Enclave לפענוח.

עם זאת, מעבד האפליקציה אינו יכול לקרוא את נתוני Touch ID הגולמיים, מכיוון שהם מוצפנים ומוגנים באמצעות מפתח הפעלה ייחודי שנוצר על בסיס מפתח משותף המובנה בחיישן טביעות האצבע וב-Secure Enclave. החלפת מפתחות הפעלה משתמשת בעיטוף מפתחות בתקן הצפנה מתקדם (AES) בשני הקצוות ובהצפנת תחבורה AES-CCM כדי לספק יצירת מפתח אקראית והגנה משופרת.

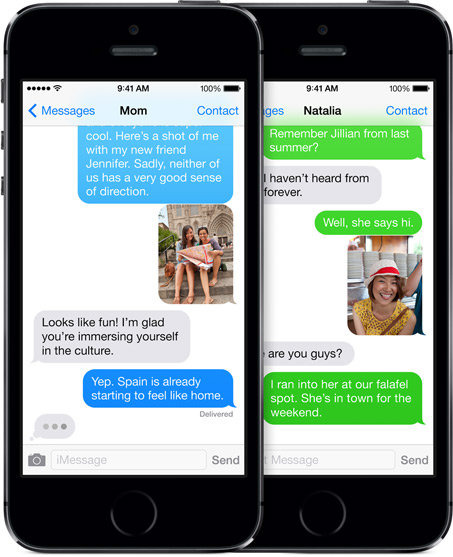

פתיחת הנעילה של ה-iPhone 5s היא תהליך שונה במקצת, אך משתמש באותם מנגנוני סוד משותף ומפתח הגנת נתונים:

באייפון 5s עם Touch ID מופעל, המפתחות אינם נמחקים כאשר המכשיר ננעל; במקום זאת, הם עטופים במפתח שניתן לתת-מערכת Touch ID. כאשר משתמש מנסה לבטל את נעילת המכשיר, אם Touch ID מזהה את טביעת האצבע של המשתמש, הוא מספק את המפתח לפריקת מפתחות הגנת הנתונים והמכשיר אינו נעול. תהליך זה מספק הגנה נוספת על ידי דרישה מתת המערכות הגנת נתונים ומזהה מגע לשתף פעולה כדי לפתוח את המכשיר.

מפתחות פענוח מאוחסנים בזיכרון, כלומר הנתונים יימחקו אם מכשיר יופעל מחדש. זה מסביר מדוע משתמשים חייבים להזין מחדש את הסיסמה שלהם בעת רכישת פריט מ-App Store או iTunes. תוך הוספת הגנה נוספת, ה-Secure Enclave משליך את המפתחות הללו לאחר 48 שעות או חמישה ניסיונות Touch ID כושלים.

בתיאור מקרה שימוש ב-Touch ID ברכישת תוכן דיגיטלי, אפל מסבירה:

כאשר משתמשים בוחרים לאשר רכישה, אסימוני אימות מוחלפים בין המכשיר לחנות. האסימון והלא-נס מוחזקים במובלעת המאובטחת. ה-nonce חתום עם מפתח מובלעת מאובטחת המשותף לכל המכשירים ול-iTunes Store.

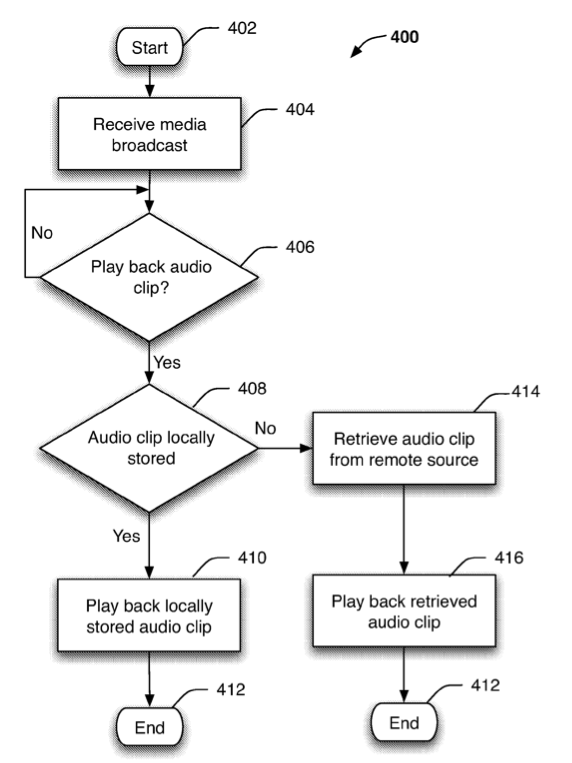

אפל פירטה בעבר שיטת אימות סודית משותפת דומההגשת פטנטהנוגע לרכישות קמעונאיות.

שאר הספר הלבן מתמקד בפרוטוקולי אבטחה הכוללים של iOS עם תשומת לב מיוחדת שניתנה לשכבות אבטחת אפליקציות.